一、前言

OpenVPN是一个用于创建虚拟专用网络(Virtual Private Network)加密通道的免费开源软件。使用OpenVPN可以方便地在家庭、办公场所、住宿酒店等不同网络访问场所之间搭建类似于局域网的专用网络通道。OpenVPN使用方便,运行性能优秀,支持Solaris、Linux 2.2+(Linux 2.2+表示Linux 2.2及以上版本,下同)、OpenBSD 3.0+、FreeBSD、NetBSD、Mac OS X、Android和Windows 2000+的操作系统,并且采用了高强度的数据加密,再加上其开源免费的特性,使得OpenVPN成为中小型企业及个人的VPN首选产品。

二、环境

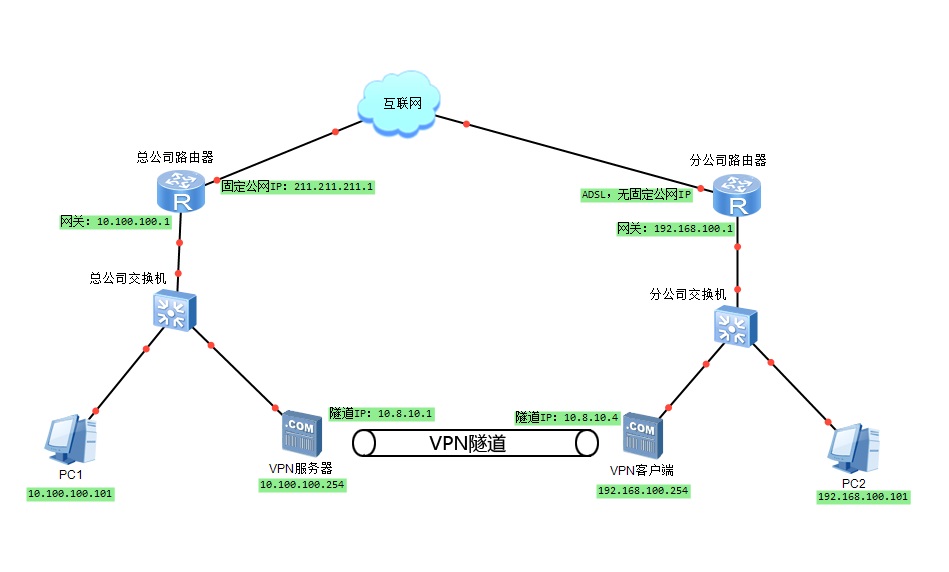

1、网络拓补:

服务器端:CentOS6.8,openvpn,easy-rsa

客 户 端:CentOS6.8,openvpn

三、服务器端安装及配置

1、安装前准备

# 关闭selinux

setenforce 0

sed -i '/^SELINUX=/c\SELINUX=disabled' /etc/selinux/config

# 安装openssl和lzo,lzo用于压缩通讯数据加快传输速度

yum -y install openssl openssl-devel

yum -y install lzo

2、安装及配置OpenVPN和easy-rsa

# 安装openvpn和easy-rsa

yum -y install openvpn

# 安装easy-rsa

下载easyrsa-2.2.2.tar.gz后上传到服务器/tmp目录下,将压缩包里的easy-rsa文件夹所有文件解压到/usr/share/easy-rsa/2.0/目录下。

# 修改vars文件

cd /usr/share/easy-rsa/2.0/

vim vars

# 修改注册信息,比如公司地址、公司名称、部门名称等。

export KEY_COUNTRY=”CN”

export KEY_PROVINCE=”Shandong”

export KEY_CITY=”Qingdao”

export KEY_ORG=”MyOrganization”

export KEY_EMAIL=”me@myhost.mydomain”

export KEY_OU=”MyOrganizationalUnit”

# 初始化环境变量

source vars

# 清除keys目录下所有与证书相关的文件

# 下面步骤生成的证书和密钥都在/usr/share/easy-rsa/2.0/keys目录里

./clean-all

# 生成根证书ca.crt和根密钥ca.key(一路按回车即可)

./build-ca

# 为服务端生成证书和密钥(一路按回车,直到提示需要输入y/n时,输入y再按回车,一共两次)

./build-key-server server

# 每一个登陆的VPN客户端需要有一个证书,每个证书在同一时刻限制一个客户端连接;

# 为客户端生成证书和密钥(一路按回车,直到提示需要输入y/n时,输入y再按回车,一共两次)

./build-key client1

# 创建迪菲·赫尔曼密钥,会生成dh2048.pem文件(生成过程比较慢,在此期间不要去中断它)

./build-dh

# 生成ta.key文件(防DDos攻击、UDP淹没等恶意攻击)

openvpn --genkey --secret keys/ta.key

3、创建服务器端配置文件

# 在openvpn的配置目录下新建一个keys目录

mkdir /etc/openvpn/keys

# 将需要用到的openvpn证书和密钥复制一份到刚创建好的keys目录中

cp /usr/share/easy-rsa/2.0/keys/{ca.crt,server.{crt,key},dh2048.pem,ta.key} /etc/openvpn/keys/

# 复制一份服务器端配置文件模板server.conf到/etc/openvpn/

cp /usr/share/doc/openvpn-2.3.2/sample/sample-config-files/server.conf /etc/openvpn/

# 查看server.conf里的配置参数

grep ‘^[^#;]’ /etc/openvpn/server.conf

# 编辑server.conf

vim /etc/openvpn/server.conf

port 1194

# 改成tcp,默认使用udp,如果使用HTTP Proxy,必须使用tcp协议

proto tcp

dev tun

# 路径前面加keys,全路径为/etc/openvpn/keys/ca.crt

ca keys/ca.crt

cert keys/server.crt

key keys/server.key # This file should be kept secret

dh keys/dh2048.pem

# 默认虚拟局域网网段,不要和实际的局域网冲突

server 10.8.10.0 255.255.255.0

topology subnet # 网络拓扑,子网

ifconfig-pool-persist ipp.txt

# 10.100.100.0/8是我这台VPN服务器所在的内网的网段,读者应该根据自身实际情况进行修改

push “route 10.100.100.0 255.255.255.0” # 推送给客户端的路由,客户端会自动添加一条路由

# 可以让客户端之间相互访问直接通过openvpn程序转发,根据需要设置

client-to-client # 允许客户端之间的通信

client-config-dir ccd # vpn客户端配置目录,每个客户端一个配置文件,对应创建客户端证书时取的名字

route 192.168.100.0 255.255.255.0 # 客户端到服务端的路由

duplicate-cn

keepalive 10 120

tls-auth keys/ta.key 0 # This file is secret

comp-lzo

persist-key

persist-tun

# OpenVPN的状态日志,默认为/etc/openvpn/openvpn-status.log

status openvpn-status.log

# OpenVPN的运行日志,默认为/etc/openvpn/openvpn.log

log-append openvpn.log

# 改成verb 5可以多查看一些调试信息

verb 5

4、配置ccd文件

在/etc/openvpn下新建ccd目录,再新建client1文件

iroute 192.168.100.0 255.255.255.0 # 客户端所在内网的子网

ifconfig-push 10.8.10.4 255.255.255.0 # 客户端获取的固定IP地址。

注意: 这里的配置要看配置文件中的 topology subnet 是IP地址跟子网掩码

5、配置内核和防火墙,启动服务

# 开启路由转发功能

sed -i ‘/net.ipv4.ip_forward/s/0/1/’ /etc/sysctl.conf

sysctl -p

# 配置防火墙,别忘记保存

iptables -A INPUT -p tcp -m tcp –dport 22 -j ACCEPT # 开放22端口用于SSH

iptables -A INPUT -p tcp -m tcp –dport 1194 -j ACCEPT # 开放1194端口用于openvpn

iptables -A INPUT -p tcp –dport 20 -m state –state ESTABLISHED,RELATED -j ACCEPT

iptables -A POSTROUTING -o eth0 -j MASQUERADE # iptables启用POSTROUTING

service iptables save

service iptables restart

# 启动openvpn并设置为开机启动

service openvpn start

chkconfig openvpn on

到这里就完成了, 服务端就完成了。

6、在总公司的路由器上加一条静态路由:

ip route 192.168.100.0 255.255.255.0 10.100.100.254

四、客户端配置

1、在分公司的centos系统上安装openVPN客户端, 程序的安装方式和总公司安装服务端一样。

2、配置内核和防火墙

# 开启路由转发功能

sed -i ‘/net.ipv4.ip_forward/s/0/1/’ /etc/sysctl.conf

sysctl -p

# 配置防火墙,别忘记保存

iptables -A INPUT -p tcp -m tcp –dport 22 -j ACCEPT # 开放22端口用于SSH

iptables -A INPUT -p tcp –dport 20 -m state –state ESTABLISHED,RELATED -j ACCEPT

iptables -A POSTROUTING -o eth0 -j MASQUERADE # iptables启用POSTROUTING

service iptables save

service iptables restart

3、# 编辑client1.ovpn

# 从服务器上复制一份client.conf模板命名为client1.ovpn

client

dev tun

# 改为tcp

proto tcp

# OpenVPN服务器的外网IP和端口

remote 211.211.211.1 1194

resolv-retry infinite

nobind

persist-key

persist-tun

ca /etc/openvpn/ca.crt

# client1的证书

cert /etc/openvpn/client1.crt

# client1的密钥

key /etc/openvpn/client1.key

ns-cert-type server

# 去掉前面的注释

tls-auth /etc/openvpn/ta.key 1

comp-lzo

verb 5

4、启动openvpn并设置为开机启动

service openvpn start

chkconfig openvpn on

5、在分公司的路由器上加一条静态路由:

ip route 10.100.100.0 255.255.255.0 192.168.100.254